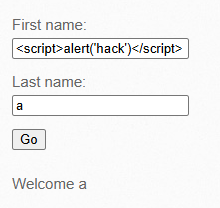

- JSON 은 JavaScript Object Notation 라는 의미의 축약어로 데이터를 저장하거나 전송할 때 많이 사용되는 경량의 DATA 교환 형식- JSON의 표현식은 사람과 기계 모두 이해하기 쉬우며 용량이 작아서, 최근에는 JSON이 XML을 대체해서 데이터 전송 등에 많이 사용한다.- JSON은 데이터 포맷일 뿐이며 어떠한 통신 방법도, 프로그래밍 문법도 아닌 단순히 데이터를 표시하는 표현방법일 뿐이다 개발자 도구의 디버거를 확인해보면 스크립트를 통해 검색에 대한 요청을 받고 응답을 한다는 것을 알 수 있다 쿠키 값을 출력하는 스크립트 코드를 입력하면 쿠키 값은 출력되지 않고 기존 스크립트가 출력된다 를 먼저 입력하여 기존 스크립트 코드를 실행하지 않게 하고 쿠키 값을 출력하는 스크립트..